Son muchas las vulnerabilidades que pueden surgir en los sistemas operativos. A veces surgen vulnerabilidades que son resueltas mediante parches que lanza la propia compañía. Actualizaciones que ayudan a evitar esos errores que puedan ser aprovechados por posibles atacantes. Pero claro, no siempre estamos alerta de estas vulnerabilidades y no siempre instalamos los parches que deberíamos. Hoy vamos a hablar de Windows Exploit Suggester, una aplicación que nos muestra todas las vulnerabilidades que hay en nuestro Windows y cómo solucionarlas.

Windows Exploit Suggester, la herramienta que nos muestra vulnerabilidades en Windows

El nombre completo de esta herramienta es Windows Exploit Suggester – Next Generation. Su objetivo es, como hemos mencionado, indicarnos qué vulnerabilidades hay en nuestro sistema operativo, información sobre las mismas y cómo corregirlas. De esta forma no pasaremos por alto vulnerabilidades que estén presentes y que tengan solución.

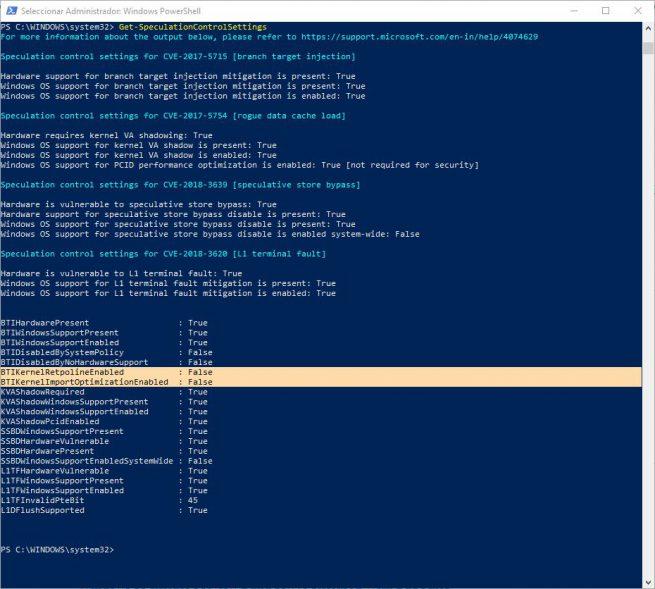

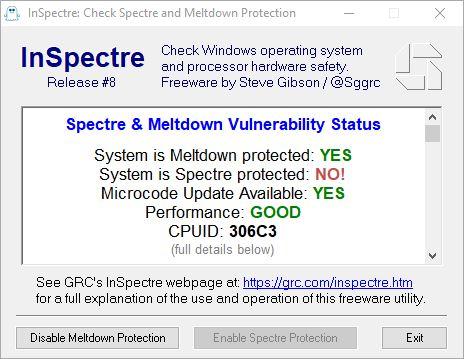

Lo que hace básicamente es comparar un informe de Windows SystemInfo con un archivo CSV que contiene todas las vulnerabilidades conocidas. También muestra las posibles actualizaciones que haya para corregir estos problemas. Gracias a estos datos, lo que hace Windows Exploit Suggester es alertarnos de qué vulnerabilidades conocidas existen en nuestro sistema. Además, y esto es lo verdaderamente interesante, nos indica qué hacer para corregirlas.

Podemos poner un filtro para que solo nos muestre vulnerabilidades determinadas y no todas. Por ejemplo si hay una aplicación de Windows que no utilicemos y nos dé igual que tenga vulnerabilidades. Pero recomendamos no utilizar este filtro y asegurarnos de que todo nuestro sistema está parcheado correctamente.

Por cierto, Windows Exploit Suggester no es exclusivo de Windows 10. Podemos utilizarlo en versiones anteriores de los sistemas operativos de Microsoft.

Herramienta programada en Python

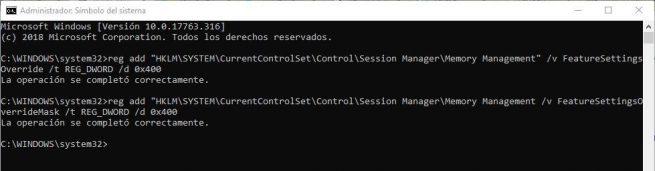

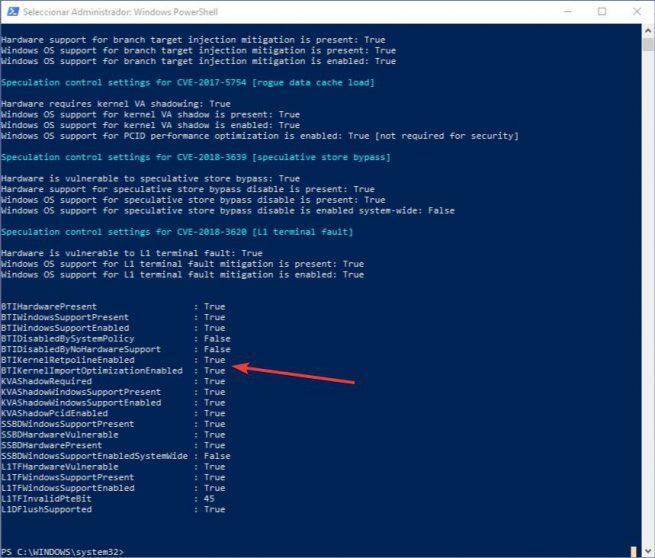

Esta herramienta está programada en Python. Por tanto necesitamos tener instalado Python para que funcione correctamente. Este programa es totalmente gratuito y de código abierto. Podemos acceder a GitHub para descargarlo. Allí encontraremos también toda la información completa para su correcto funcionamiento. Básicamente lo que tenemos que hacer es utilizar la línea de comandos y ejecutar el comando wes.py –update para descargar y actualizar la base de datos de vulnerabilidades.

Posteriormente crear un archivo con el informe de reportes a través del comando systeminfo>systeminfo.txt.

Una vez hecho esto ejecutamos Windows Exploit Suggester utilizando el informe SystemInfo a través del comando wes.py systeminfo.txt. Esto nos mostrará que vulnerabilidades existen en nuestro sistema y cómo corregirlas.

Lógicamente lo recomendable es instalar todos los parches disponibles para las vulnerabilidades que tengamos en nuestro sistema. Es probable que nuestro equipo esté correctamente actualizado y no haya problemas, pero puede ocurrir que tengamos vulnerabilidades que no han sido corregidas previamente.

En definitiva, Windows Exploit Suggester es una interesante herramienta gratuita y de código abierto, basada en Python, con la que podemos obtener información sobre las vulnerabilidades que existen en nuestro sistema. Está disponible en GitHub y allí encontraremos toda la información necesaria para su uso.