Desde hace un par de semanas muchos usuarios están realmente preocupados por la seguridad de sus ordenadores. En el caso de tener un procesador Intel de la última década, el ordenador es vulnerable a Meltdown y Spectre. La mayoría de plataformas ya han recibido parches para subsanar alguno de ellos, pero quienes no lo han recibido pueden verse animados a descargarlo de otros sitios, exponiéndose a virus.

Estos parches, aunque están generando algunos problemas de compatibilidad (por ejemplo, en procesadores AMD), es muy necesario instalarlos. En el caso de Windows 10, Microsoft lanzó el 3 de enero el parche KB4056892, pero algunos cibercriminales se están aprovechando para crear páginas webs falsas que incitan al usuario a descargar archivos infectados, así como emails de phising.

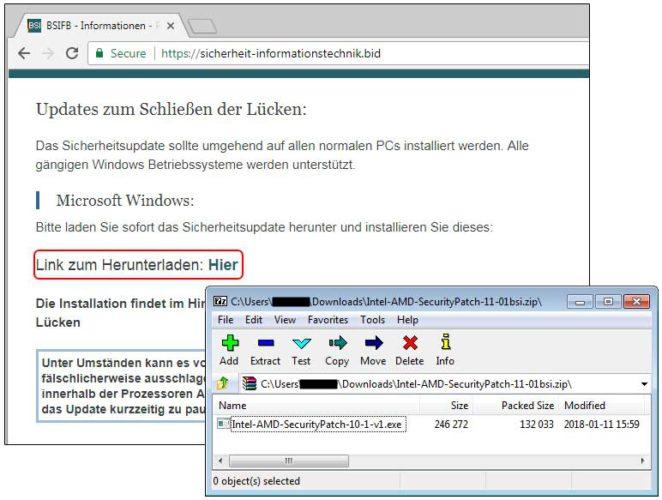

Malwarebytes ha identificado, en concreto, una página web en Alemania que cuenta con un certificado SSL, que le permite tener una URL con HTTPS. El certificado, emitido supuestamente por German Federal Office for Information Security (BSI), no está afiliado con ningún organismo oficial del gobierno.

Esa misma página web tiene un archivo en formato .ZIP llamado Intel-AMD-SecurityPatch-11-01bsi.zip, que en su interior alberga un archivo .EXE que contiene el malware, en un tamaño de apenas 250 KB.

Smoke Loader

Al ejecutar estos parches falsos, los usuarios se infectarán con Smoke Loader. Este malware se conecta a un servidor remoto para descargar malwares adicionales. El tráfico posterior a la infección muestra el archivo malicioso que intenta conectarse a varios dominios y enviar información cifrada.

El campo Nombre Alternativo del sujeto dentro del certificado SSL abusado, muestra otras propiedades asociadas con el dominio .bid, incluida una plantilla alemana para la actualización falsa de Adobe Flash Player.

Los ciberdelincuentes, como hemos mencionado, están alertas y aprovechan eventos actuales para explotarlos rápidamente, generalmente a través de campañas de phishing. Este en particular es interesante porque a las personas se les dijo que aplicaran un parche, que es exactamente lo que los ladrones están ofreciendo de forma oculta.

El dominio fue eliminado en cuestión de minutos

En uno de los dominios se encuentra también una plantilla en alemán para descargar una actualización de Flash Player falsa. Los usuarios de Malwarebytes estaban protegidos en todo momento ante este malware, y desde la compañía dieron el aviso a CloudFlare y a Comodo para que eliminaran la página web. En cuestión de minutos, la dirección ya no cargaba.

Este tipo de casos demuestran que hay que tener mucho cuidado con las webs que visitamos y los emails que abrimos. Hay que desconfiar siempre de los enlaces que recibamos en nuestro correo, sobre todo si nos incitan a tomar acciones adicionales como abrir un enlace o realizar un pago. Ninguna compañía va a contactaros por email para aplicar un parche.

Las actualizaciones que recibas en tus ordenadores se realizarán por medio de los sistemas de actualización correspondientes de cada sistema operativo. En el caso de Windows, la actualización se entrega de manera automática para cada hardware a través de Windows Update.