Como sabemos, existen muchas variedades de malware. Es por ello que es importante contar con programas y herramientas de seguridad. Nuestro equipo puede ser infectado por virus, troyanos, ransomware, mineros de criptomonedas ocultos… Por desgracia la variedad es muy amplia y los ciberdelincuentes no cesan en su empeño de perfeccionar las técnicas. De ahí que una de las variedades más difíciles de hacer frente es la conocida como fileless o el malware que no se ve. En este artículo vamos a explicar cómo podemos defendernos del malware que no se ve.

El malware sin archivos

Como podemos imaginar, un malware que no se ve o fileless, es aquella infección que no utiliza ningún archivo. Esto lo logran al atacar directamente a la memoria RAM, evitando así que los antivirus y herramientas de seguridad puedan detectarlo.

Al no haber fichero físico, archivo que pueda ser detectado, los antivirus tienen problemas para protegernos. De ahí que los ciberdelincuentes trabajen en este tipo de amenazas para aumentar las opciones de éxito. Esto, para los usuarios, es una mala noticia.

Un malware sin fichero puede llegar a convertirse en un programa, ejecutable o cualquier otro archivo malicioso. Primero entra silenciosamente en nuestro equipo y luego ejecuta las órdenes que le hayan programado. Carga en la memoria RAM y acaba por descargar aplicaciones que inunden nuestro equipo de publicidad, por ejemplo.

Dentro de este tipo de amenazas hay diferentes variedades. Algunas tienen como objetivo el robo de información. Otras pueden actuar obligando al equipo a realizar visitas a una web determinada, además de abrir la puerta a otras amenazas.

Recientemente, como informan en Techradar, el malware sin fichero se ha convertido en una de las principales amenazas para las empresas.

Ahora bien, ¿cómo podemos defendernos de esto? Como hemos indicado, al no haber archivos, los antivirus tienen más complicado encontrar la manera de crear protección.

Cómo defenderse del malware que no se ve

La detección es más compleja y también menos automática. Existe una manera sencilla de poder comprobar si hay algo extraño en nuestro sistema. Para ello tenemos que entrar en el administrador de tareas de Windows, ir a procesos y comprobar todo lo que se está ejecutando. Si vemos algo raro, que esté consumiendo más recursos de lo normal, ahí puede haber una pista de que puede haber algún tipo de malware en nuestro equipo.

Dentro de los tipos de malware que podemos descubrir de esta manera se encuentran los mineros ocultos de criptomonedas. Es cierto que estos también pueden ser detectados por antivirus y suelen contener ficheros.

Si hablamos de vías de entrada de este tipo de malware, una de las principales es mediante el PowerShell de Windows. Una buena solución pasa por deshabilitar ciertas funciones.

Cómo restringir los permisos de ejecución a través de PowerShell

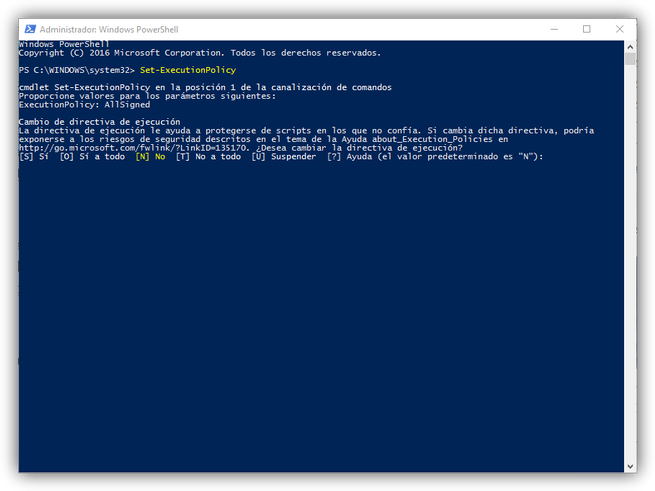

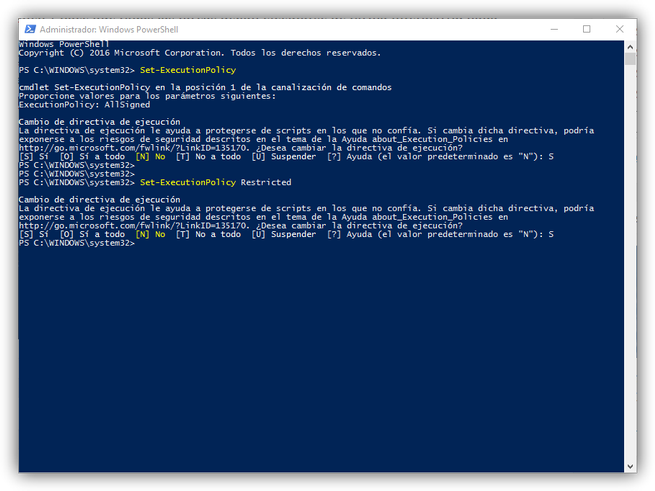

Para llevar a cabo esta tarea, lo primero que debemos hacer es abrir una ventana de PowerShell con permisos de administrador. Una vez abierta, vamos a utilizar el comando “Set-ExecutionPolicy“, el cual cuenta, principalmente, con 4 parámetros:

- Restricted – Bloquea todos los scripts en PowerShell y hace que todas las tareas deban ejecutarse de forma interactiva, nada automático.

- AllSigned – Solo pueden ejecutarse paquetes y scripts firmados digitalmente.

- RemoteSigned – Los paquetes descargados deben firmarse de forma remota antes de poder instalarlos.

- Unrestricted – Puede ejecutarse cualquier script, sin restricciones.

Podemos ejecutar directamente Set-ExecutionPolicy seguido del nivel de seguridad que queremos configurar o ejecutar este comando y seguir el sencillo asistente que nos aparecerá e introducirle el nivel de seguridad manualmente. En todo caso, tendremos que confirmar que, realmente, queremos ejecutar este cambio con la tecla “S”.

Una vez ejecutado el comando deseado, los cambios se aplicarán al momento, evitando así que cualquier script malicioso pueda ejecutarse en nuestro sistema. En caso de tener que volver a cambiar la política, por ejemplo, para instalar nosotros un script de confianza, tan solo debemos volver a ejecutar el comando “Set-ExecutionPolicy” seguido del nivel de seguridad que queramos aplicar.

Tras ello, si queremos, podemos volver a restringir de nuevo estos paquetes.

Algo también recomendable para evitar este tipo de malware que no se ve, es restringir las macros.

Pero ninguna de estas medidas es suficiente si nuestro equipo no está actualizado. Esto es importante para poder protegernos de las últimas amenazas. Los ciberdelincuentes perfeccionan las técnicas, pero también lo hacen los programas y herramientas de seguridad. Contar con ellos actualizados es clave para nuestra seguridad.