Además de las típicas amenazas como pueden ser los virus, troyanos, spyware y el malware el general, también existen otras amenazas informáticas a mayor escala que a menudo ponen en peligro la seguridad de la red, amenazas que, además, dada su envergadura son muy complicadas de eliminar, como ocurre con las redes de ordenadores zombie, o Botnets.

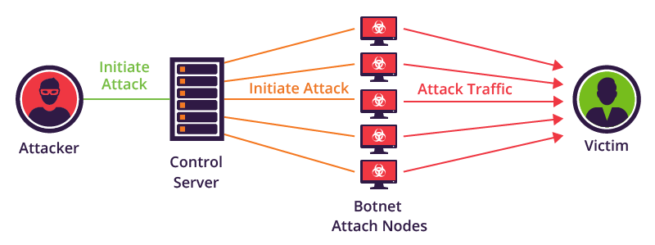

Una Botnet es una red de ordenadores y dispositivos conectados entre sí y controlados por un grupo de piratas informáticos que funcionan en conjunto para llevar a cabo diversos ataques informáticos, como, por ejemplo, utilizar varios ordenadores y dispositivos al mismo tiempo para minar criptomonedas, realizar ataques de fuerza bruta para romper contraseñas, lanzar ataques de denegación de servicio distribuidos (DDoS) a servidores, enviar correos electrónicos basura (SPAM) e incluso para distribuir de forma masiva otro tipo de malware.

Cómo podemos formar parte de una botnet

Prácticamente cualquier equipo o dispositivo puede pasar a formar parte de una botnet, tanto ordenadores como dispositivos móviles, servidores domésticos e incluso distintos dispositivos del Internet de las Cosas.

Hay varias formas por las que un grupo de piratas informáticos puede convertirnos en “zombies” de su propia botnet. Algunas son las típicas conocidas, como, por ejemplo, infectarnos de un malware que establezca conexión con la botnet y quede a la espera de órdenes para empezar a actuar. Sin embargo, hay otras formas que pasan mucho más desapercibidas y por las que igualmente podemos terminar formando parte de esta red de ordenadores zombie, como, por ejemplo, instalar extensiones aparentemente inofensivas en nuestro navegador, e incluso utilizar servicios (como ocurrió con Hola VPN) que aparentemente parecen inofensivos pero que tienen funciones para convertir nuestros ordenadores en una botnet.

Qué indicios pueden hacernos sospechar que formamos parte de una botnet

Generalmente suele ser muy complicado detectar que nuestro ordenador está infectado y forma parte de una botnet, ya que la mayoría del tiempo el malware está suspendido a la espera de órdenes, por lo que, salvo que analicemos todos los procesos del ordenador y encontremos la amenaza, no notaremos problemas de rendimiento ni actividades extrañas en nuestro equipo.

Cuando el malware empieza a funcionar, por ejemplo, realizando un ataque DDoS, lo que sí notaremos es que nuestra conexión (y el ordenador en general) empiezan a funcionar demasiado lentos debido a la carga de trabajo que suponen estos ataques. Si somos parte de una red de minado, obviamente veremos cómo nuestra CPU o GPU están funcionando constantemente a máximo rendimiento.

Cómo evitar ser parte de una botnet y eliminar la amenaza en caso de serlo

Protegernos de las botnets es igual que protegernos de cualquier otra amenaza informática, es decir, bastará con seguir unas correctas prácticas de seguridad, como, por ejemplo, tener nuestro sistema operativo siempre actualizado a las últimas versiones o tener un antivirus actualizado y moderno que nos proteja del malware de manera que sea complicado que nuestro ordenador pueda pasar a formar parte de esta amenaza informática. En el caso de smartphones u otros dispositivos del Internet de las Cosas es muy importante utilizar siempre contraseñas seguras y tener las últimas versiones del firmware instaladas para estar protegidos de posibles vulnerabilidades.

Además, también es recomendable cuidar las aplicaciones y extensiones que instalamos en nuestro ordenador o smartphone, instalando exclusivamente aplicaciones que realmente sean de confianza y evitando descargar e instalar aplicaciones sospechosas y peligrosas (como las recibidas por correo) que puedan poner en peligro nuestros ordenadores o dispositivos.