A cada momento te estamos hablando de la importancia de utilizar contraseñas seguras y robustas en todos los sitios, desde nuestro ordenador hasta en las webs donde nos registremos. Cada vez son más las bases de datos con usuarios y contraseñas que circulan por la red y que ponen en peligro la integridad de nuestras redes sociales, correos o tiendas online. Sin embargo, estas bases de datos robadas no son la única amenaza a la que se enfrentan nuestras contraseñas, y es que existen herramientas capaces de crackear contraseñas con suma facilidad y conseguir acceso tanto a ordenadores como a webs, y una de estas herramientas es Hydra.

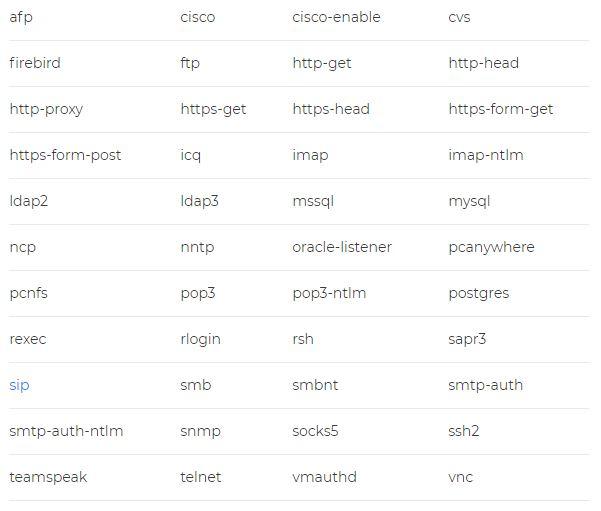

Hydra es una de las aplicaciones más conocidas y utilizadas en hacking ético (y por piratas informáticos) para crackear contraseñas y conseguir acceder de forma no autorizada a redes y sistemas. Esta aplicación es totalmente gratuita y de código abierto y cuenta de base con más de 30 protocolos compatibles (sistemas operativos, webs, bases de datos, etc) donde intentar conseguir el acceso no autorizado crackeando y rompiendo contraseñas.

Hydra – Protocolos compatibles

De esta manera, si un usuario (el objetivo) utiliza una contraseña poco segura (contraseñas repetidas, cortas, predecibles, etc), Hydra podrá romperla y adivinarla, poniendo en peligro su seguridad.

Cómo descargar y usar Hydra

Hydra es una aplicación totalmente gratuita para todos los usuarios, además de ser de código abierto. Podemos descargar la última versión (Hydra 9.0, a día de hoy) sin costo alguno desde el siguiente enlace a su proyecto, en GitHub.

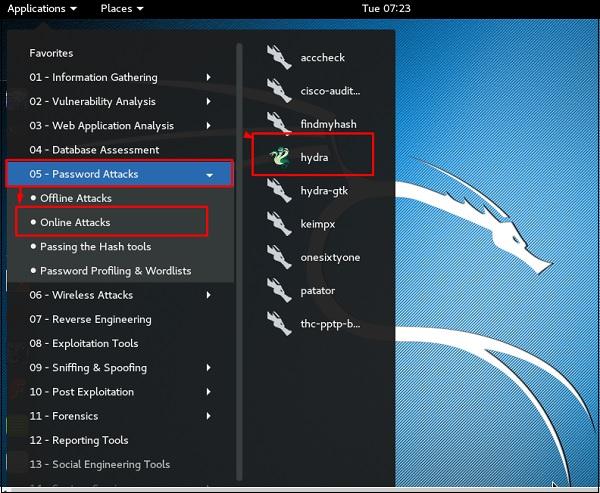

Hydra está disponible para cualquier sistema operativo, tanto Windows (a través de Cygwin) como macOS, Linux (y otros sistemas UNIX) e incluso para sistemas móviles basados en Linux (Android), macOS (iOS) y QNX. Distros de hacking ético, como Kali Linux, ya vienen con Hydra instalado al ser una herramienta must-have.

Una vez descargado Hydra a nuestro ordenador, podemos ejecutar el comando «hydra» para ver las principales opciones que nos ofrece esta herramienta. Si somos usuarios de Linux también podemos ejecutar «./xhydra» para ver una interfaz gráfica.

Los pasos que debemos seguir para atacar cualquier sistema con Hydra son:

- Elegir el objetivo (IP, dominio, etc) que queremos atacar.

- Seleccionar el protocolo a través del cual lanzaremos el ataque.

- Introduciremos los parámetros adicionales del protocolo (en caso de que los tenga).

- Elegimos el puerto (opcional) a través del cual lanzar el ataque.

Para aprender cómo usar esta herramienta te recomendamos leer la documentación que podemos encontrar en su página de GitHub, ya que el número de posibilidades y opciones es inmenso.

Cómo proteger nuestras contraseñas de Hydra y otras aplicaciones brute-force

Aunque los desarrolladores de esta herramienta piden que solo se use con fines legales, dentro del ámbito del hacking ético, en realidad esta herramienta es muy utilizada por piratas informáticos, igual que otras similares como John the Ripper, para atacar a usuarios y romper sus contraseñas.

La mejor forma de protegernos de estas y otras herramientas de fuerza bruta similares es utilizar contraseñas largas, seguras, aleatorias y únicas para cada web donde nos registramos. De esta manera, los ataques de fuerza bruta tendrán muy complicado poder averiguar la contraseña.

Además, siempre que sea posible, es recomendable utilizar sistemas de protección adicionales, como la doble autenticación, que nos permita seguir protegidos en caso de que, por alguna razón, alguien se haga con nuestra contraseña.