Un nuevo malware de robo de información llamado MacStealer está dirigido a usuarios de Mac, robando sus credenciales almacenadas en iCloud KeyChain y navegadores web, billeteras de criptomonedas y archivos potencialmente confidenciales.

El malware MacStealer se distribuye como servicio (MaaS), donde el desarrollador vende compilaciones prefabricadas por $100, lo que permite a los compradores propagar el malware en sus campañas.

Según el equipo de investigación de amenazas de Uptycs que descubrió el nuevo malware macOS, puede ejecutarse en macOS Catalina (10.15) y hasta la última versión del sistema operativo de Apple, Ventura (13.2).

Dirigirse a usuarios de Mac

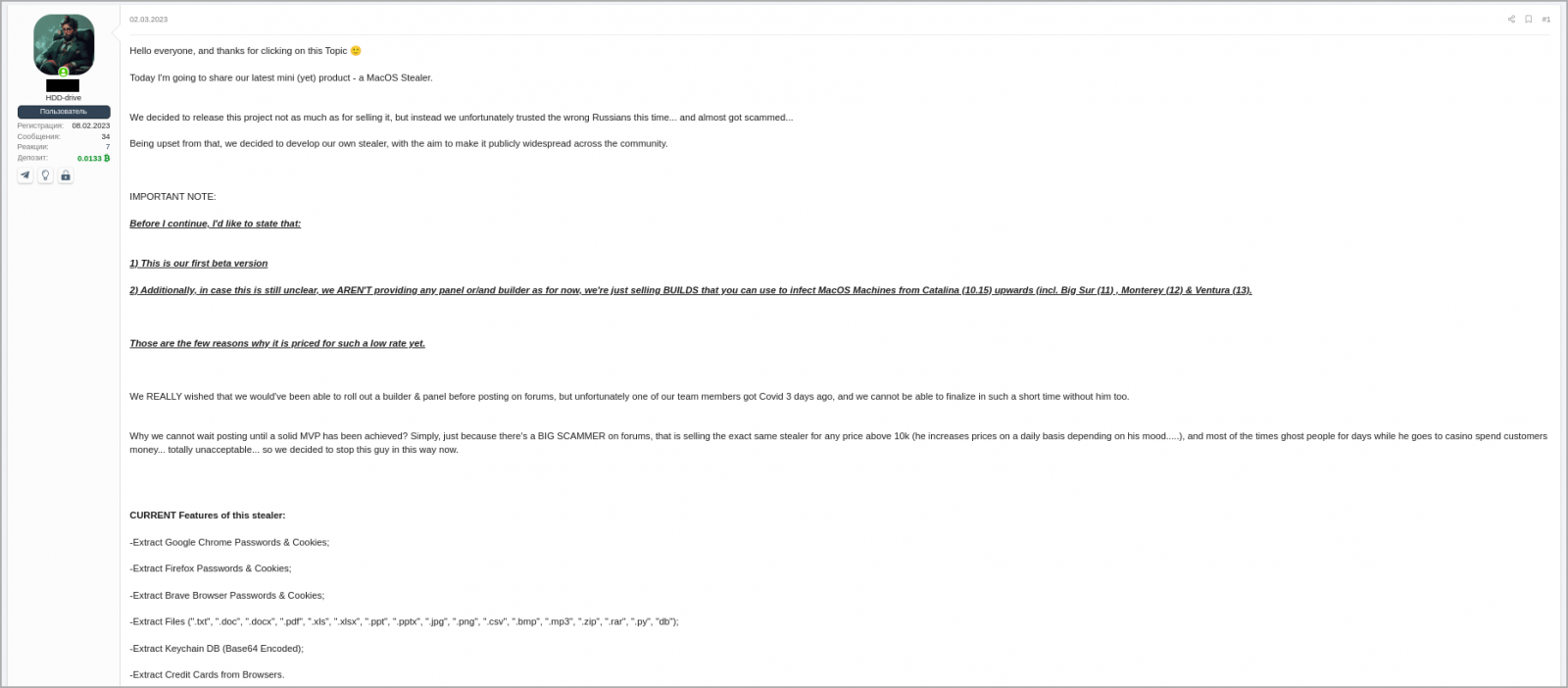

MacStealer fue descubierto por los analistas de Uptycs en un foro de piratería web oscuro donde el desarrollador lo ha estado promocionando desde principios de mes.

El vendedor afirma que el malware aún se encuentra en una fase de desarrollo beta temprana y no ofrece paneles ni constructores. En cambio, vende cargas útiles DMG preconstruidas que pueden infectar macOS Catalina, Big Sur, Monterey y Ventura.

El actor de amenazas usa la falta de un generador y un panel para justificar el bajo precio de $100 por el malware, pero promete que pronto llegarán funciones más avanzadas.

Publicación que promociona MacStealer a los ciberdelincuentes (Uptycs)

Publicación que promociona MacStealer a los ciberdelincuentes (Uptycs)

El desarrollador de malware afirma que MacStealer puede robar los siguientes datos de los sistemas comprometidos:

- Contraseñas de cuentas, cookies y datos de tarjetas de crédito de Firefox, Chrome y Brave.

- Archivos TXT, DOC, DOCX, PDF, XLS, XLSX, PPT, PPTX, JPG, PNG, CSV, BMP, MP3, ZIP, RAR, PY y DB

- Extraiga la base de datos de llaveros (login.keychain-db) en forma codificada en base64

- Recopilar información del sistema

- Recopilar información de contraseña de llavero

- Coinomi, Exodus, MetaMask, Phantom, Tron, Martian Wallet, Trust wallet, Keplr Wallet y Binance wallets de criptomonedas

La base de datos de llaveros es un sistema de almacenamiento seguro en macOS que contiene las contraseñas, las claves privadas y los certificados de los usuarios, y los cifra con su contraseña de inicio de sesión. Luego, la función puede ingresar automáticamente las credenciales de inicio de sesión en las páginas web y las aplicaciones.

Funcionalidad de malware

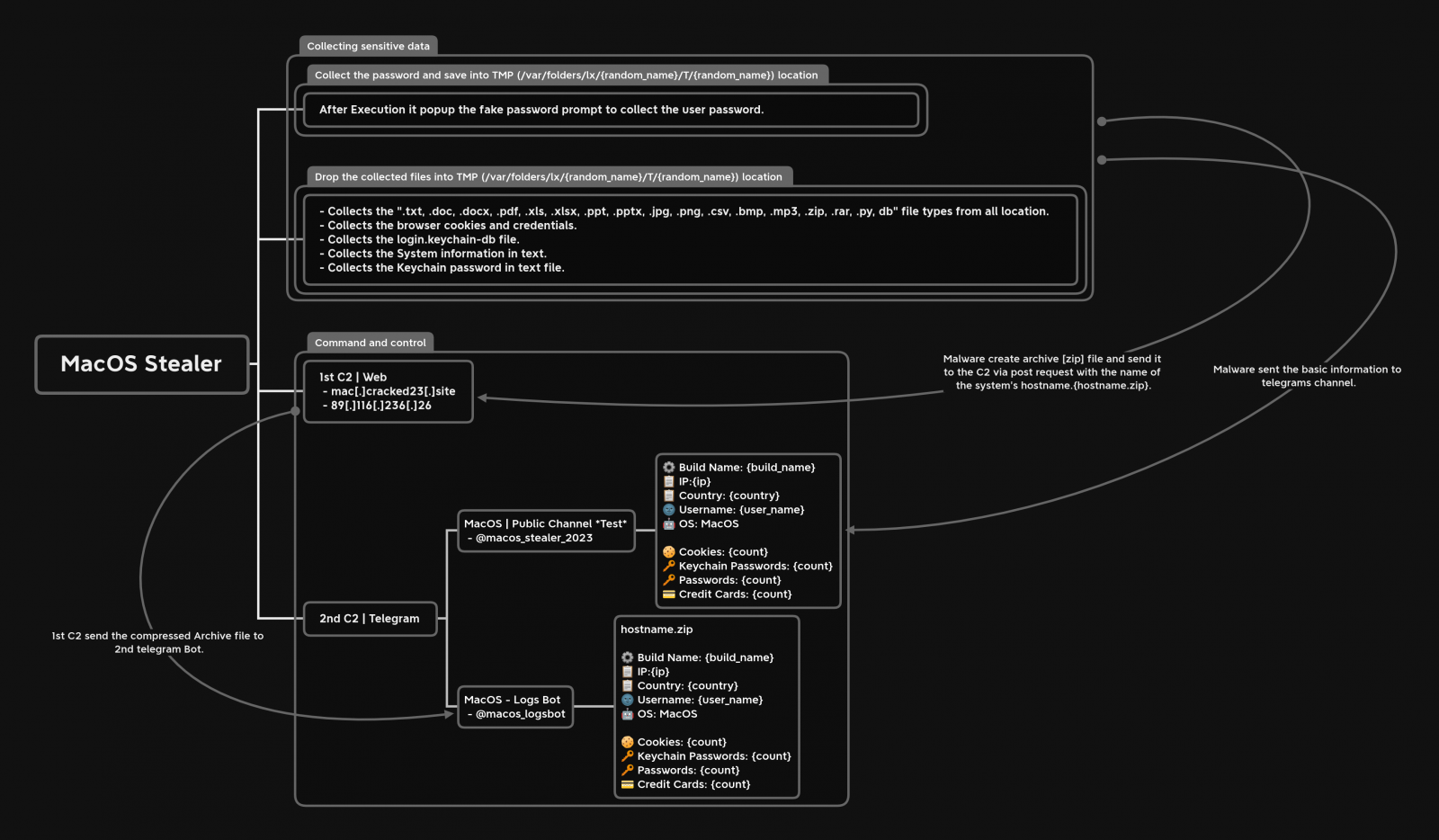

Los actores de la amenaza distribuyen MacStealer como un archivo DMG sin firmar que se hace pasar por algo lícito que engaña a la víctima para que lo ejecute en su macOS.

Al hacerlo, se envía a la víctima una solicitud de contraseña falsa para ejecutar un comando que permite que el malware recopile contraseñas de la máquina comprometida.

Cadena de ataques MacStealer (Uptycs)

Cadena de ataques MacStealer (Uptycs)

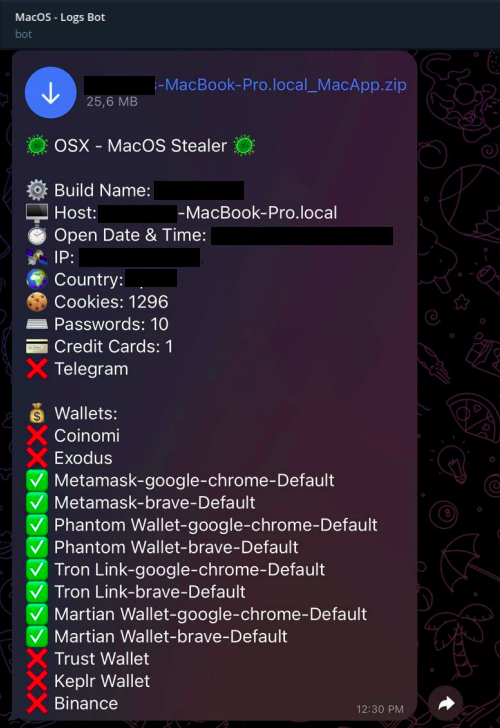

Luego, el malware recopila todos los datos mencionados en la sección anterior, los almacena en un archivo ZIP y envía los datos robados a servidores remotos de comando y control para que el actor de amenazas los recopile más tarde.

Al mismo tiempo, MacStealer envía cierta información básica a un canal de Telegram preconfigurado, lo que permite que el operador sea notificado rápidamente cuando se roben nuevos datos y descargue el archivo ZIP.

Resumen de datos robados en Telegram (Uptycs)

Resumen de datos robados en Telegram (Uptycs)

Si bien la mayoría de las operaciones de MaaS se dirigen a los usuarios de Windows, macOS no es inmune a tales amenazas, por lo que sus usuarios deben permanecer atentos y evitar descargar archivos de sitios web no confiables.

El mes pasado, el investigador de seguridad iamdeadlyz también descubrió un nuevo malware para robar información de Mac distribuido en una campaña de phishing dirigida a los participantes del juego de cadena de bloques 'The Sandbox'.

Ese ladrón de información también apuntó a las credenciales guardadas en navegadores y billeteras de criptomonedas, incluidos Exodus, Phantom, Atomic, Electrum y MetaMask.

Dado que las billeteras de criptomonedas son un objetivo muy importante para los actores de amenazas, es probable que veamos más desarrolladores de malware apuntando a macOS en su búsqueda de billeteras de criptomonedas para robar.