Ha aparecido una nueva pandilla de ransomware llamada 'Money Message', que se dirige a víctimas de todo el mundo y exige rescates de millones de dólares para no filtrar datos y liberar un descifrador.

El nuevo ransomware fue informado por primera vez por una víctima en los foros de BleepingComputer el 28 de marzo de 2023, con ThreatLabz de Zscaler poco después de compartir información en Twitter .

Actualmente, el actor de amenazas enumera dos víctimas en su sitio de extorsión, una de las cuales es una aerolínea asiática con ingresos anuales cercanos a los mil millones de dólares. Además, los actores de la amenaza afirman haber robado archivos de la empresa e incluyen una captura de pantalla del sistema de archivos al que se accedió como prueba de la infracción.

.jpg) El sitio Tor del grupo

El sitio Tor del grupo

Se ha visto evidencia de una posible violación de Money Message en un conocido proveedor de hardware de computadora. Sin embargo, no se ha podido confirmar de forma independiente el ataque con la empresa en este momento.

Cómo Money Message encripta una computadora

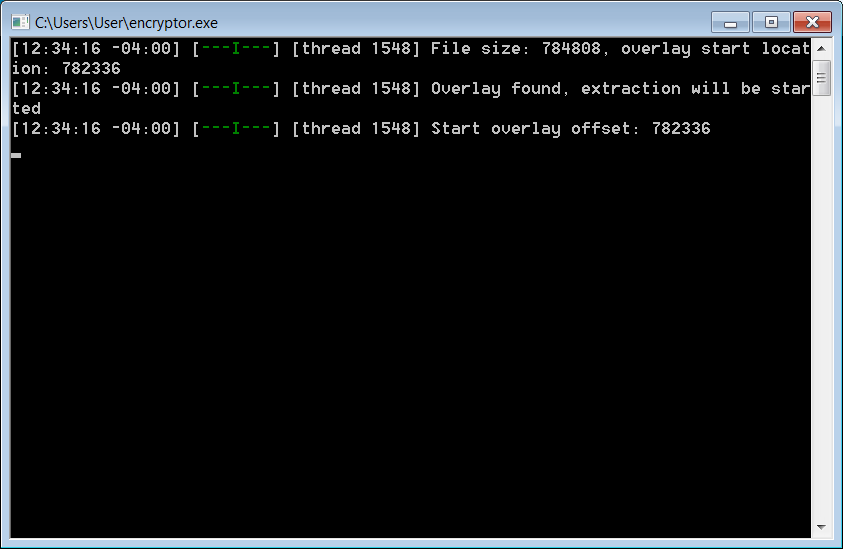

El cifrador de Money Message está escrito en C++ e incluye un archivo de configuración JSON integrado que determina cómo se cifrará un dispositivo.

Este archivo de configuración incluye qué carpetas bloquear para el cifrado, qué extensión agregar, qué servicios y procesos finalizar, si el registro está habilitado y los nombres de inicio de sesión y contraseñas de dominio que probablemente se usen para cifrar otros dispositivos.

En la muestra analizada, el ransomware no encriptará archivos en las siguientes carpetas:

C:\msocache,C:\$windows.~ws,C:\system volume information,C:\perflogs,C:\programdata,C:\program files (x86), C:\program files,C:\$windows.~bt,C:\windows,C:\windows.old,C:\boot]Cuando se inicie, eliminará las instantáneas de volumen con el siguiente comando:

cmd.com /c vssadmin.exe delete shadows /all /quiet to clear shadow volume copiesEl ransomware terminará el siguiente proceso:

sql.exe,oracle.exe,ocssd.exe,dbsnmp.exe,synctime.exe,agntsvc.exe,isqlplussvc.exe,xfssvccon.exe,mydesktopservice.exe,ocautoupds.exe,encsvc.exe,firefox.exe,tbirdconfig.exe,mdesktopqos.exe,ocomm.exe,dbeng50.exe,sqbcoreservice.exe,excel.exe,infopath.exe,msaccess.exe,mspub.exe,onenote.exe,outlook.exe,powerpnt.exe,steam.exe,thebat.exe,thunderbird.exe,visio.exe,winword.exe,wordpad.exe,vmms.exe,vmwp.exeA continuación, el ransomware cierra los siguientes servicios de Windows:

vss, sql, svc$, memtas, mepocs, sophos, veeam, backup, vmmsAl cifrar archivos, no agregará ninguna extensión, pero esto puede cambiar según la víctima. Según el investigador de seguridad rivitna , el cifrador utiliza ChaCha20/ECDH al cifrar archivos.

Encriptador de archivos de Money Message

Encriptador de archivos de Money Message

Los únicos archivos excluidos del cifrado por defecto son:

- escritorio.ini

- ntuser.dat

- pulgares.db

- iconcache.db

- ntuser.ini

- ntldr

- bootfont.bin

- ntuser.dat.log

- bootsect.bak

- boot.ini

- autorun.inf

Durante las pruebas, el cifrado de los archivos por parte de Money Message fue bastante lento en comparación con otros cifrados.

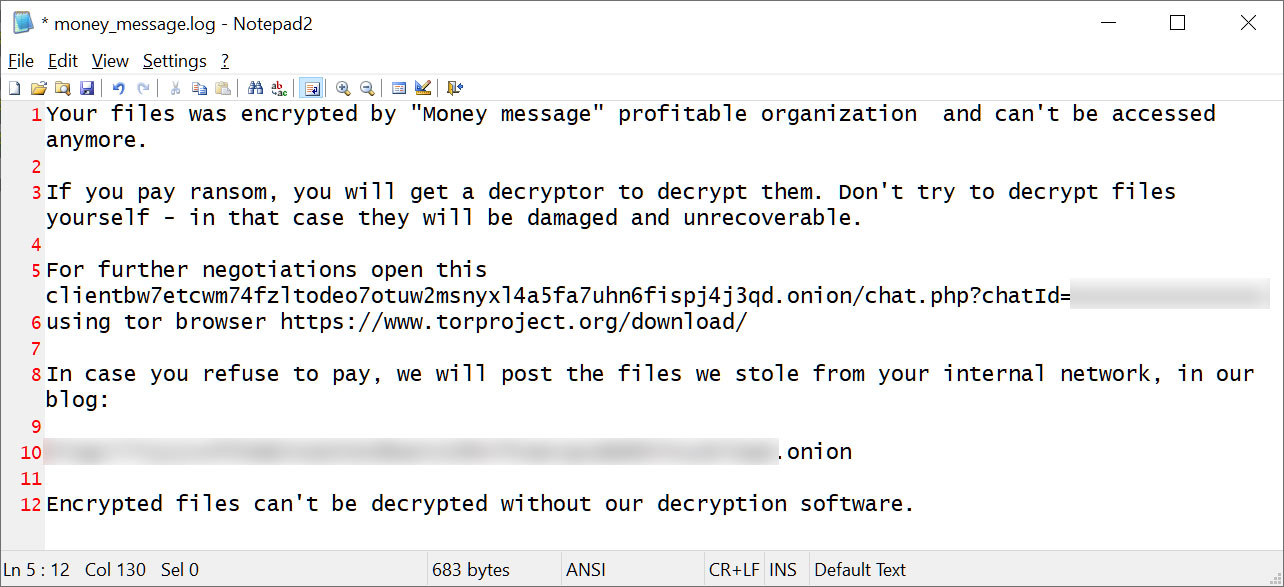

Después de cifrar el dispositivo, el ransomware creará una nota de rescate llamada money_message.log que contiene un enlace a un sitio TOR utilizado para negociar con los actores de amenazas.

El ransomware también advertirá que publicará cualquier dato robado en su sitio de fuga de datos si no se paga un rescate.

La nota de rescate

La nota de rescate

La aparición del grupo de ransomware Money Message presenta una amenaza adicional que las organizaciones deben tener en cuenta.

Aunque el cifrador utilizado por el grupo no parece sofisticado, se ha confirmado que la operación está robando datos y cifrando dispositivos con éxito durante sus ataques.

Los expertos analizarán el ransomware y, si se encuentra una debilidad en el cifrado, actualizaremos esta publicación.