Los investigadores de seguridad descubrieron una campaña de robo de información de varios pasos en la que los piratas informáticos violan los sistemas de hoteles, sitios de reservas y agencias de viajes y luego utilizan su acceso para perseguir los datos financieros de los clientes.

Al utilizar este enfoque indirecto y una página de pago falsa de Booking.com, los ciberdelincuentes han encontrado una combinación que garantiza una tasa de éxito significativamente mayor en la recopilación de información de tarjetas de crédito.

Phishing de siguiente nivel

Normalmente, los investigadores observaron campañas de robo de información dirigidas a la industria hotelera (por ejemplo, hoteles, agencias de viajes) que utilizaban “técnicas avanzadas de ingeniería social” para distribuir malware de robo de información.

Comienza con una simple consulta para hacer una reserva, o informarse de una existente, dicen los investigadores de ciberseguridad Perception Point en un informe a principios de este mes.

Después de establecer comunicación con el hotel, los delincuentes invocan un motivo, como una condición médica o una solicitud especial de uno de los viajeros, para enviar documentos importantes a través de una URL.

La URL conduce a un malware de robo de información que "está diseñado para operar de manera sigilosa" y recopila datos confidenciales como credenciales o información financiera.

En un nuevo informe de esta semana, los investigadores de la empresa de Internet Akamai afirman que el ataque va más allá del paso descrito anteriormente y se dirige a los clientes de la entidad comprometida.

"Después de que el ladrón de información se ejecuta en el objetivo original (el hotel), el atacante puede acceder a los mensajes con clientes legítimos" - Shiran Guez, gerente senior de seguridad de la información en Akamai

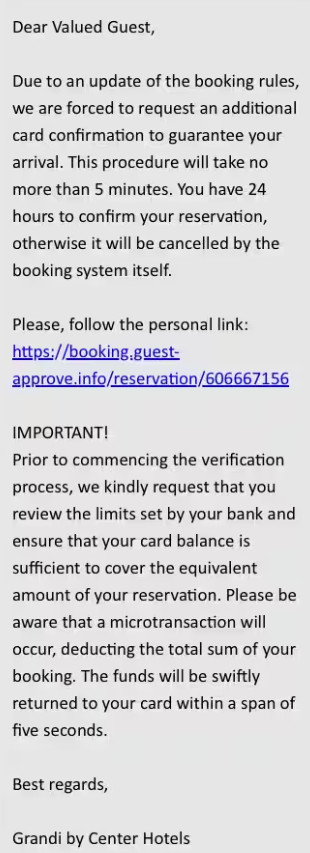

Al tener un canal de comunicación directo y confiable con la víctima final, los ciberdelincuentes pueden enviar su mensaje de phishing disfrazado de una solicitud legítima del hotel, servicio de reservas o agencia de viajes ahora comprometido.

El mensaje solicita una verificación adicional de la tarjeta de crédito y se basa en los ingredientes comunes de un texto de phishing: requiere una acción inmediata y utiliza fundamentos sólidos para explicarlo.

Guez señala que el mensaje “está escrito de manera profesional y sigue el modelo de interacciones genuinas del hotel con sus huéspedes”, lo que elimina toda sospecha de una estratagema.

Fuente: Akamai

“Es importante recordar que este mensaje proviene de la propia plataforma de mensajes del sitio de reservas”, destaca el investigador.

Dado que la comunicación proviene del sitio de reservas a través del canal oficial, el destinatario no tiene motivos para dudar de su legitimidad.

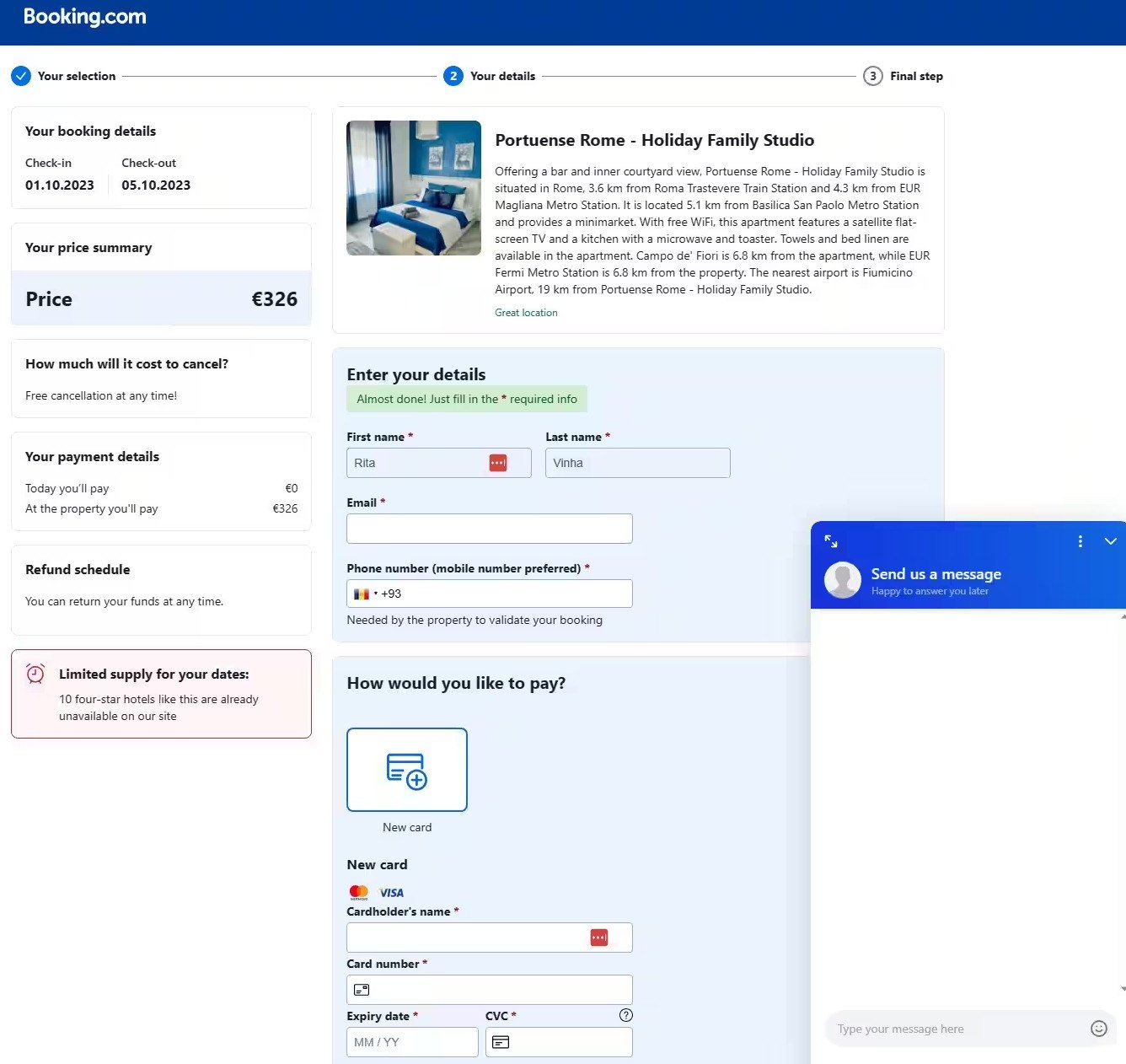

Página falsa de Booking.com

Guez dice que la víctima recibe un enlace de la supuesta verificación de la tarjeta para conservar la reserva. El enlace activa en la máquina víctima un ejecutable codificado en un complejo JavaScript base64.

El investigador destaca que el script tiene como objetivo detectar información sobre el entorno de navegación y está diseñado para dificultar significativamente el análisis.

El atacante también incluyó múltiples técnicas de validación de seguridad y antianálisis para asegurarse de que sólo las víctimas potenciales lleguen a la siguiente etapa de la estafa, que muestra una página de pago falsa de Booking.com.

la fuente de la tarjeta de crédito: Akamai

A pesar del enfoque más sofisticado que hace que el truco sea muy difícil de detectar, Guez dice que las señales habituales que indican una posible estafa aún podrían revelar el fraude.

Los usuarios deben evitar hacer clic en enlaces no solicitados, incluso si parecen legítimos, sospechar de mensajes urgentes o amenazantes que soliciten una acción inmediata y verificar las URL en busca de indicadores de engaño.

Para asegurarse de no ser víctima de campañas de phishing más complejas, la acción recomendada es comunicarse directamente con la empresa a una dirección de correo electrónico o número de teléfono oficial y solicitar aclaraciones sobre el mensaje.